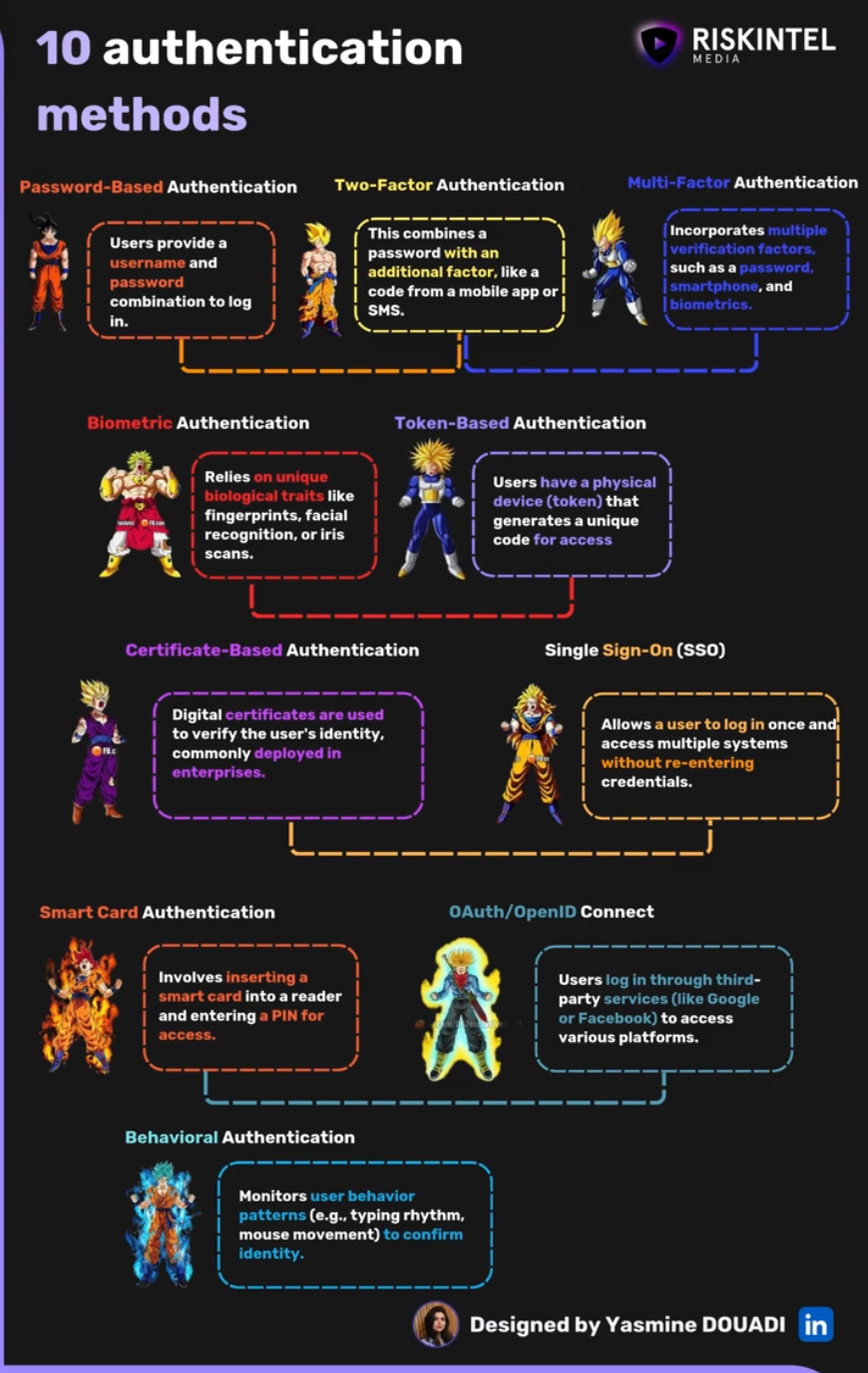

1️⃣ Authentification par mot de passe : La base. Donc forcément insuffisant. Désolé Goku.

2️⃣ Authentification à deux facteurs (2FA) : Combinez un mot de passe avec une seconde vérification, comme un code SMS ou une application. La puissance de la fusion.

3️⃣ Authentification multi-facteurs (MFA) : Utilise plusieurs facteurs comme un mot de passe, une application et un facteur biométrique pour sécuriser l’accès. La vraie base. Pas toujours suffisant mais déjà bien suffisant pour le commun des mortels.

4️⃣ Authentification biométrique : Reposant sur des caractéristiques uniques comme les empreintes digitales ou la reconnaissance faciale. A combiner avec de la MFA par exemple.

5️⃣ Authentification par jeton : Utilisez un appareil physique qui génère des codes temporaires pour valider votre identité. Normalement les objets sont interdits mais on se souviendra de Trunk et Tapion.

6️⃣ Authentification par certificat : considérée comme très sûre car elle repose sur des techniques de cryptographie asymétrique. Le certificat ne peut pas être usurpé ou falsifié sans la clé privée correspondante, qui est secrètement détenue par l’utilisateur.

7️⃣ Single Sign-On (SSO) : Connectez-vous une seule fois pour accéder à plusieurs systèmes sans avoir à répéter le processus.

8️⃣ Authentification par carte à puce : Insertion d’une carte à puce et saisie d’un code PIN pour accéder aux ressources sécurisées.

9️⃣ OAuth/OpenID Connect : Connexion via des services tiers comme Google ou Facebook pour une authentification rapide.

🔟 Authentification comportementale : Basée sur l’analyse des habitudes de l’utilisateur, comme la vitesse de frappe ou les mouvements de la souris. C’est l’ultra instinct (mais je n’avais pas le bon bonhomme pour l’illustration).